Fail2ban es una herramienta de seguridad para servidores Linux que ayuda a proteger tu servidor contra ataques de fuerza bruta. Funciona monitoreando los registros de varios servicios, como SSH, FTP, Apache, entre otros, en busca de intentos de inicio de sesión fallidos. Cuando detecta un número predefinido de intentos fallidos desde la misma dirección IP, bloquea temporalmente esa dirección IP, ya que considera que se están produciendo vulnerabilidades y actividades sospechosas. De esta manera dificulta que un atacante continúe con sus intentos de acceso no autorizado.

Estos registros son analizados y, cuando el número de incidentes alcanza un umbral predefinido, Fail2Ban puede enviar una notificación por correo electrónico o bloquear la dirección IP del atacante por un período determinado. Una vez finalizada la prohibición, la dirección IP puede volver a utilizarse.

Ell funcionamiento de Fail2Ban, se basa en el concepto de «jails«. (conjunto de reglas y configuraciones específicas que se aplican a un escenario particular o a un tipo específico de actividad sospechosa en el servidor). La configuración de cada jail define las acciones a tomar cuando se detecta un ataque, utilizando filtros predefinidos (conjuntos de una o más expresiones regulares para la monitorización de registros).

En Plesk Obsidian, (panel de control que puedes encontrar en todos los servidores de Nominalia), Fail2Ban se encuentra activado por defecto: todos los jails disponibles están habilitados y se utiliza la configuración predeterminada. En la mayoría de los casos, se recomienda mantener esta configuración, y luego hacer las configuraciones específicas que sean necesarias.

Cuando Fail2Ban detecta actividad sospechosa que coincide con las reglas definidas en un jail específico, activa las medidas de seguridad correspondientes, como el bloqueo temporal de la dirección IP del atacante o la aplicación de otras acciones de protección. Esencialmente, los jails permiten a Fail2Ban segmentar y controlar diferentes tipos de amenazas de manera individualizada, lo que mejora la capacidad del sistema para proteger el servidor contra una variedad de ataques.

Aquí hay una guía básica sobre cómo modificar Fail2ban:

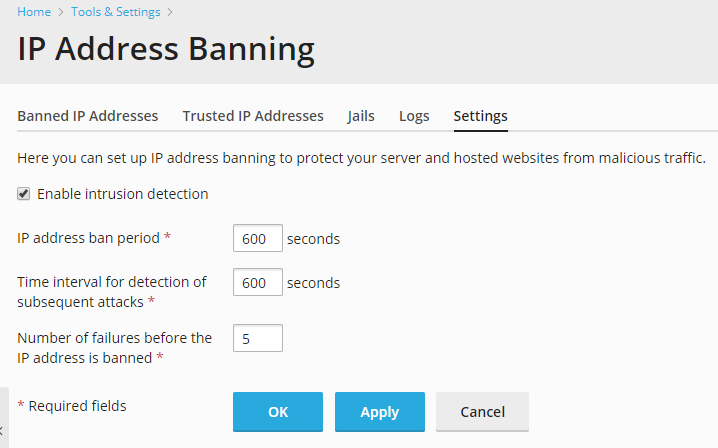

- Ves a Herramientas y configuración > Prohibición de direcciones IP (Fail2Ban) (debajo de «Seguridad»).

- Ves a la pestaña «Configuración», donde podrás cambiar lo siguiente:

- Periodo de prohibición de la dirección IP – el intervalo de tiempo en segundo durante el que se prohibirá la dirección IP. Una vez finalizado este periodo, la dirección IP puede usarse de nuevo.

- Intervalo de tiempo para la detección de ataques subsiguientes – el intervalo de tiempo en segundos durante el que el sistema contabilizará el número de intentos de sesión erróneos así como otros acciones no deseadas desde una determinada dirección IP.

- Número de errores antes de proceder con la prohibición de la dirección IP – el número de intentos de inicio de sesión fallidos desde la dirección IP.

- Ves a la pestaña «Configuración», donde podrás cambiar lo siguiente:

- Haz clic en ACEPTAR.

Fail2Ban en Plesk también tiene algunas limitaciones

- Fail2Ban ofrece protección frente a atacantes que dispongan tanto de direcciones IPv4 como de direcciones IPv6.

- En principio, Fail2Ban solo se basa en IPs (sin búsquedas de nombres de host).

- Fail2Ban no ofrece protección contra ataques distribuidos (ataques des de diferentes IP’s a la vez) por fuerza bruta, dado que identifica a los intrusos por su dirección IP, controlando multiples intentos desde la misma IP.

- Si Plesk está instalado en un VPS, el límite de registros iptables (

numiptent) del VPS puede afectar al funcionamiento de Fail2Ban. Cuando se excede este límite, Fail2Ban deja de funcionar correctamente y en el registro de Fail2Ban aparecerá una línea como la siguiente:fail2ban.actions.action: ERROR iptables -I fail2ban-plesk-proftpd 1 -s 12.34.56.78 -j REJECT --reject-with icmp-port-unreachable returned 100

En este caso, ponte en contacto con nosotros para resolver la incidencia.

- Si Plesk está instalado en un VPS, el límite de registros iptables (

Cómo poner (varias) direcciones IP en White List

Cuando una IP no debería haberse bloqueado ya sea porqué has sido tu mismo que has fallado repetidamente en el acceso o porqué tienes un cron o similar que está dando falsos positivos, puedes configurar tu IP para que File2ban no la bloquee.

- Ves a Herramientas y configuración > Prohibición de direcciones IP (Fail2Ban) > Direcciones IP de confianza > Añadir IP de confianza.

- En el campo Dirección IP, indica una dirección IP, un rango IP o un nombre de host DNS y haz clic en ACEPTAR.

Puedes ver y descargar los archivos de registro de Fail2Ban en Herramientas y configuración > Prohibición de direcciones IP (Fail2Ban) > pestaña Registros .

Puedes ver la lista de direcciones IP prohibidas, cancelar prohibiciones o ir a la lista de direcciones IP de confianza en Herramientas y configuración > Prohibición de direcciones IP (Fail2Ban) > pestaña Direcciones IP prohibidas .

Puedes ver la lista de direcciones IP que nunca se prohibirán, añadir y eliminar direcciones IP de esta lista en Herramientas y configuración > Prohibición de direcciones IP (Fail2Ban) > pestaña Direcciones IP de confianza .

Anexo: Que es un ataque distribuido

Fail2Ban es una herramienta de seguridad que protege contra ataques de fuerza bruta mediante la identificación y bloqueo de direcciones IP que realizan múltiples intentos fallidos de autenticación o acceso al servidor.

Sin embargo, Fail2Ban tiene una limitación en su enfoque de seguridad. Funciona monitoreando los registros en busca de patrones específicos de actividad sospechosa, como intentos repetidos y fallidos de inicio de sesión desde una misma dirección IP. Cuando detecta tales patrones, puede aplicar medidas preventivas, como el bloqueo temporal de la dirección IP involucrada.

Ahora, la parte clave de la afirmación es que Fail2Ban no ofrece protección contra ataques distribuidos por fuerza bruta. Esto se debe a que, aunque es efectivo para bloquear ataques provenientes de una sola dirección IP, no puede detectar ni mitigar ataques que se originan desde múltiples direcciones IP diferentes simultáneamente. En otras palabras, si un ataque de fuerza bruta se lleva a cabo desde múltiples ubicaciones (como una red de servidores comprometidos, con finalidades de hackeo o de spam), Fail2Ban no puede detenerlo eficazmente, ya que solo se enfoca en identificar y bloquear direcciones IP individuales.

Por lo tanto, mientras Fail2Ban es útil para proteger contra ataques de fuerza bruta dirigidos desde una única dirección IP, no es efectivo contra ataques distribuidos por fuerza bruta, ya que su enfoque de detección se basa en la actividad de direcciones IP individuales.

En resumen, Fail2ban es una herramienta poderosa para proteger tu servidor Linux contra ataques de fuerza bruta desde una IP cada vez. Revisar regularmente los registros y ajustar la configuración según sea necesario te ayudará a mantener la seguridad de tu servidor.

La nueva gama de servidores de Nominalia, dispone de Plesk con File2ban para que estés bien protegido.